Tajemnice szyfratora SG‑41. Wyprzedził swoje czasy, a prawie nikt nie go znał

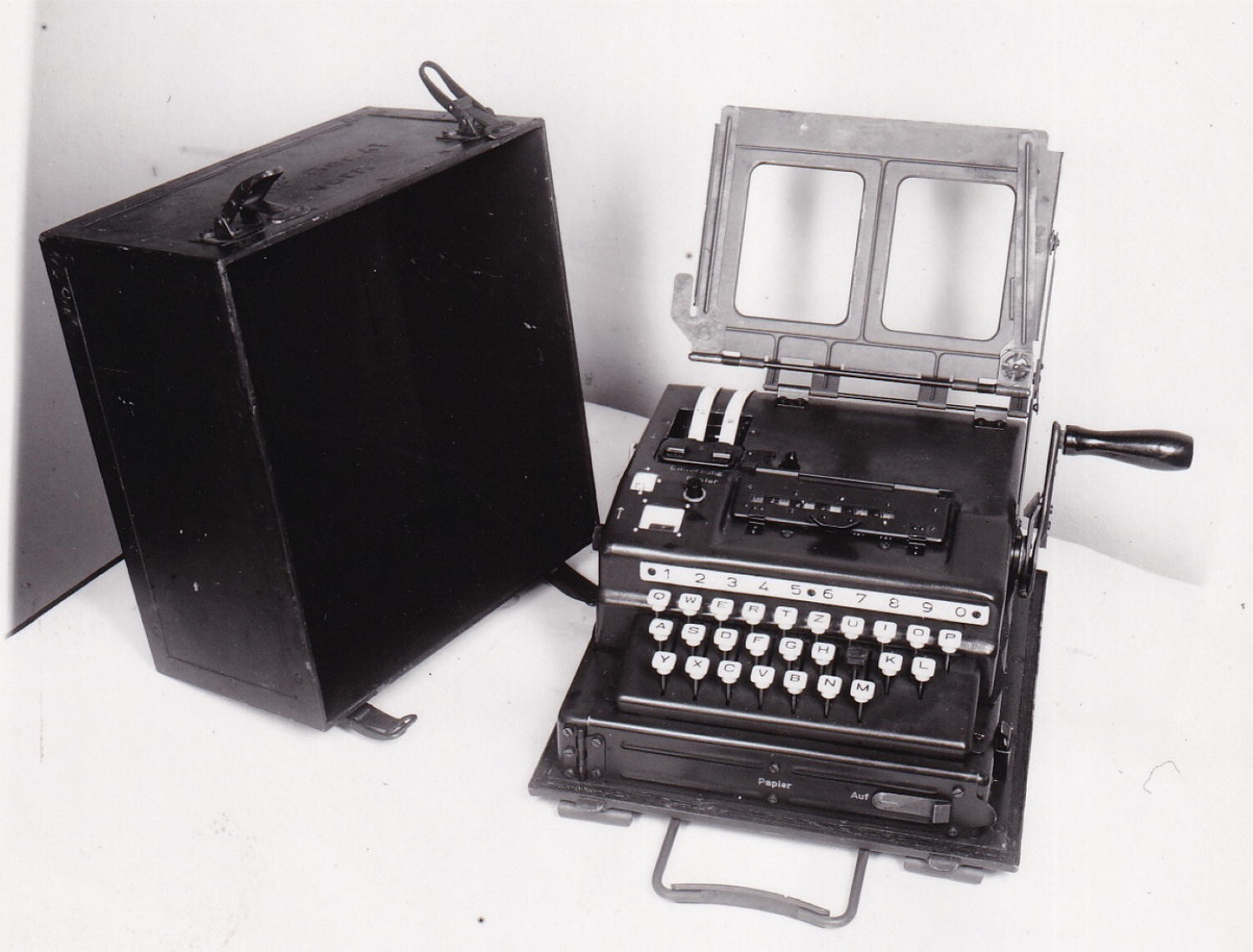

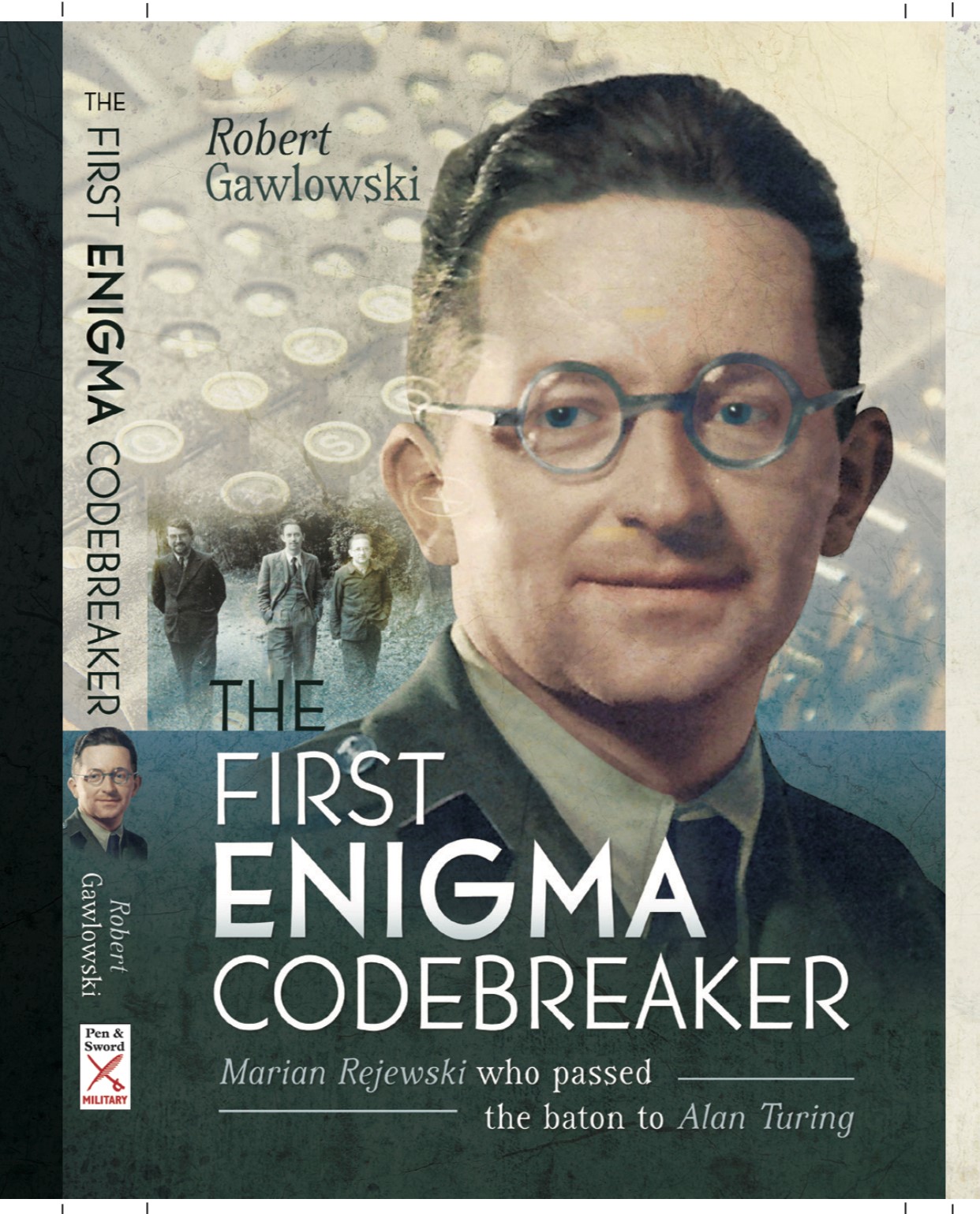

Schlüsselgerät 41 (urządzenie szyfrujące 41) to rzadka, ale bardzo zaawansowana mechaniczna maszyna szyfrująca z czasów II wojny światowej. Została opracowana przez Fritza Menzera w 1941 roku i używana przez niemiecką Abwehrę pod koniec wojny. Do ostatniej dekady praktycznie nic nie wiadomo było o tej maszynie. Autorom opracowania "Revealing secrets from WWII: the original German instructions of Schlüsselgerät 41" w czasopiśmie Cryptologia udało się niedawno odnaleźć zaginioną wcześniej instrukcję obsługi i kluczowe dokumenty w czeskich archiwach. W rezultacie ostatnie nierozstrzygnięte pytania dotyczące działania maszyny i jej wykorzystania w terenie mogą zostać teraz wyjaśnione. Przedstawiamy ustalenia Eugena Antala, Caroli Dahlke i Roberta Jahna.

Gdy mówimy o niemieckich szyfrach z II wojny światowej, zwykle pada jedno słowo: Enigma. Tymczasem pod koniec wojny Niemcy mieli też maszynę znacznie mniej znaną, a pod pewnymi względami bardziej wyrafinowaną: Schlüsselgerät 41 (w skrócie SG‑41) – mechaniczny szyfrator opracowany w 1941 roku przez Fritza Menzera i używany w końcowej fazie wojny przez Abwehrę (niemiecki wywiad).

Przez dziesięciolecia SG‑41 pozostawał w cieniu: urządzeń zachowało się niewiele, a oryginalne niemieckie instrukcje obsługi i dokumenty kluczowe uchodziły za zaginione. Dopiero niedawno sytuacja się zmieniła – badacze dotarli do brakujących materiałów w czeskich archiwach w Pradze, co pozwoliło domknąć wiele znaków zapytania dotyczących działania i realnego użycia tej maszyny.

Skarb w archiwum: instrukcje, klucze i… zdjęcia

W odnalezionych zbiorach znajdują się m.in.:

- pełna niemiecka instrukcja „Schlüsselgerät 41 und 41Z Gebrauchsanleitung” (z 2.09.1944) oraz jej czeskie tłumaczenie,

- wersja polowa skrócona do 6 stron (z 1.07.1944),

- regulamin dotyczący kluczy („Vorschrift Nr. 90 Schlüsselgerät 41”, 28.08.1944),

- oraz miesięczne tabele kluczy (np. dla marca 1945), czyli gotowe materiały kluczowe do pracy w sieci łączności.

Co ważne, w archiwach zachowały się też materiały świadczące o tym, że czechosłowackie służby nie tylko czytały dokumenty, ale najpewniej miały maszynę fizycznie – w tekście wspomina się nawet o zachowanej fotografii SG‑41.

Jak działała SG‑41? Mechaniczny generator „losowości”

SG‑41 należała do rodziny tzw. pin-and-lug (kołkowo-zapadkowych) maszyn szyfrujących, których pionierem był Boris Hagelin. Z grubsza idea była taka:

- Operator wpisuje literę tekstu jawnego.

- Mechanizm wylicza pseudolosowe przesunięcie (np. +4).

- Maszyna drukuje literę zaszyfrowaną (A przesunięte o 4 daje E), a przy deszyfracji wykonuje się działanie odwrotne.

Pseudolosowość brała się z zestawu kół z przestawnymi pinami (aktywne/nieaktywne), które w każdej pozycji wpływały na to, jakie przesunięcie zostanie wygenerowane.

Dwie innowacje Menzera: nieregularny krok i „negacja”

Dwa pomysły czyniły SG‑41 wyjątkową:

- Nieregularne przesuwanie kół: koła były sprzężone tak, że „krok” mechanizmu po każdej literze był bardzo trudny do przewidzenia.

- Funkcja negacji (NOT): szóste koło mogło odwracać logikę pozostałych pinów w danym „odczycie” – aktywne stawały się nieaktywne i odwrotnie. To rzadki i bardzo sprytny zabieg jak na czysto mechaniczną konstrukcję.

W praktyce była to więc nie tylko maszyna szyfrująca, ale też rodzaj mechanicznego generatora liczb pseudolosowych – tyle że zbudowanego z metalu, sprężyn i zapadek.

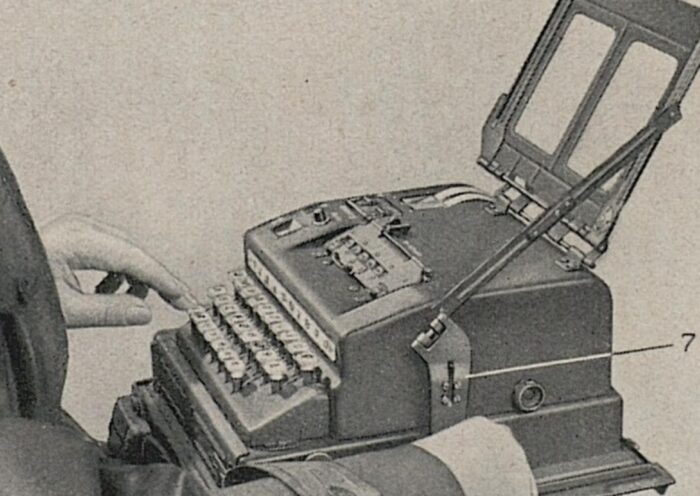

„Laptop” z 1944 roku… ważący 17 kilogramów

Jedna z najbardziej obrazowych ciekawostek dotyczy ergonomii. Menzer chciał, by SG‑41 obsługiwała jedna osoba (w przeciwieństwie do wielu wariantów Enigmy, gdzie dla sprawnej pracy zwykle potrzebowano więcej rąk). Dlatego SG‑41 dostała klawiaturę, ale to miało cenę: duża masa.

- sama maszyna ważyła ok. 10 kg,

- a komplet w skrzyni z akcesoriami dochodził do ok. 17 kg.

W odnalezionych dokumentach wskazuje się, że wojsko niemieckie miało zastrzeżenia do użycia polowego właśnie przez nadmierny ciężar. Rozwiązaniem była tzw. Knieplatte – specjalna „płyta na kolana” z paskami.

Ciekawostka: Knieplatte pełniła dwie role:

- była czymś jak stolik do pracy w terenie, przez co SG‑41 można traktować jak praprzodka „laptopa” (maszyna na płycie, operator siedzi i nadaje),

- a po przełożeniu pasków zamieniała zestaw w… plecak do transportu.

Klucze: miesiąc, dzień, maskowanie i „numery stacji”

Największą wartością odnalezionych instrukcji jest to, że pokazują realną procedurę użycia w sieci: jak ustawiano maszynę i jak zarządzano kluczami.

W skrócie potrzeba było trzech elementów:

- Tabela miesięczna (Monatstafel) – zestaw wzorów ustawień pinów.

- Klucz dzienny (Tagesschlüssel) – sześć liter wskazujących, które linie z tabeli miesięcznej mają być użyte na dany dzień (osobno dla każdego z 6 kół).

- Klucz maskujący (Tarnschlüssel) – specjalny „pomieszany alfabet” (z dodatkowymi cyframi), używany do ukrywania wskaźnika ustawień.

Do tego dochodził jeszcze element sieciowy.

Numery stacji – rozwiązanie dawnej zagadki

Każda stacja w sieci miała przypisane dwie dwucyfrowe liczby (np. „18 37”). I – co było długo niejasne – te liczby służyły do ustawiania kół 5 i 6, które nie miały liter jak pierwsze cztery, tylko oznaczenia liczbowe. Instrukcja „Vorschrift Nr. 90” wprost wyjaśniła rolę tych cyfr: przy szyfrowaniu koła 5–6 ustawiano na numer stacji nadawczej, a przy deszyfracji – na numer stacji, która wiadomość wysłała.

Reguły „językowe”: spacje na J i „FFF” na literówkę

Instrukcje zawierały też precyzyjne zasady, jak zamieniać tekst na formę gotową do szyfrowania. Kilka przykładów z tekstu źródłowego:

- J jako spacja: zamiast klawisza spacji wciskano J (oznaczone na klawiaturze).

- Niemieckie umlauty zamieniano na AE/UE/OE.

- Jeśli w tekście występowało „J”, należało pisać II (np. „Jeder” → „IIEDER”).

Ciekawostka: instrukcja przewidywała też procedurę na literówkę. Gdy operator popełnił błąd, miał natychmiast wpisać „FFF”, po czym powtórzyć fragment od błędnego słowa – bez zmiany ustawień maszyny. To mechaniczny odpowiednik dzisiejszego „cofnij i popraw”, tylko że zaszyty w procedurach bezpieczeństwa.

Były też reguły dla interpunkcji (np. kropka jako trzy spacje albo słowo STOP) oraz liczb (zawsze słownie). Maksymalna długość depeszy: 600 znaków – dłuższe teksty należało dzielić na części, każdą z własnym wskaźnikiem.

Czy dało się to złamać? Brytyjczycy, Amerykanie i Czechosłowacy

Brytyjskie służby (GC&CS) zaczęły interesować się ruchem Abwehry już w 1944 roku. Wykorzystano m.in. błędy operatorów (klasyczne szyfrowanie „w głąb”, czyli różne wiadomości nadane na tych samych ustawieniach). W marcu 1945 Brytyjczycy mieli już sukces w odzyskaniu klucza dziennego, a później zdobyli też egzemplarze maszyn.

Amerykanie przejęli SG‑41 w ramach działań TICOM, przesłuchiwali Menzera i analizowali m.in. nieregularne przesuwanie kół.

Najbardziej zaskakujący wątek to jednak Czechosłowacja: jej wywiad w latach powojennych nie tylko opisał działanie SG‑41, ale prowadził też badania kryptologiczne, zauważając pewne statystyczne „odciski palca” w szyfrogramach.

Słaba strona, która… rzadko szkodziła

W analizie czechosłowackiego wywiadu pojawia się interesujące zjawisko: generator przesunięć w SG‑41 nie dawał idealnie równego rozkładu prawdopodobieństw. Dla pewnych wartości przesunięcia (i odpowiadających im liter w szyfrogramie) statystyka była nieco „nadreprezentowana” – co w teorii pozwala odróżnić szyfrogram SG‑41 od losowego bełkotu.

Ciekawostka: przypuszcza się, że Menzer mógł świadomie zaprojektować przestawiony alfabet drukujący tak, by te nierówności „spłaszczyć” w realnych tekstach językowych. Efekt? W praktyce, gdy szyfrowano normalne wiadomości (a nie np. 10 000 razy literę „A”), odchylenia stawały się trudne do wykrycia.

Dlaczego te instrukcje są tak ważne dziś?

Odnalezienie dokumentów w Pradze domyka historię SG‑41 na poziomie, którego długo brakowało: procedur polowych, zarządzania kluczami i obsługi mechanicznej (łącznie z konserwacją, oliwieniem i naprawami). To nie tylko ciekawostka dla pasjonatów: takie instrukcje pozwalają dziś:

- lepiej rozumieć realną praktykę wojennej łączności,

- poprawnie symulować szyfrowanie (co jest kluczowe w badaniach kryptologicznych),

- oraz ocenić, jak nowoczesna była SG‑41 na tle epoki.

A na koniec jeszcze jedna refleksja: sprawnych egzemplarzy SG‑41 na świecie jest bardzo niewiele. W tym sensie każda odnaleziona kartka instrukcji to nie tylko historyczna sensacja, ale też element układanki, bez którego nie da się w pełni odtworzyć działania tej metalowej „czarnej skrzynki” z końca II wojny światowej.